Идентификация отпечатка пальца что такое

Биометрическая аутентификация: истоки, хаки и будущее

Биометрическая защита в смартфонах и ноутбуках позволяет разблокировать устройство за десятые доли секунды или быстро запустить приложение. Сканер отпечатка пальца сегодня есть во множестве смартфонов, планшетов и ноутбуков.

Парадокс, но чем изощреннее становятся пароли, тем труднее защищать данные — обычным пользователям сложно придумывать и запоминать пароли, которые с каждым годом заставляют делать всё сложнее. А биометрическая авторизация избавляет от многих неудобств, связанных с применением сложных паролей.

Технология идентификации по отпечатку пальца, форме лица и другим уникальным физиологическим данным человека, известна уже десятки лет, но не стоит на месте, а постоянно развивается. Сегодня биометрические технологии лучше, чем были десять лет назад, и прогресс не стоит на месте. Но хватит ли «запаса прочности» у обычной биометрии или ей на смену придут экзотические методы многофакторной аутентификации?

Истоки биометрии

История современных методов идентификации начинается в 1800-х годах, когда писарь Первого бюро полицейской префектуры Парижа Альфонсо Бертильон предложил метод установления тождества преступников. Бертильон разработал системный подход, измеряя несколько характеристик тела: рост, длину и объём головы, длину рук, пальцев и т.д. Кроме того, он отмечал цвет глаз, шрамы и увечья.

Система идентификации Бертильона имела недостатки, но помогла раскрыть несколько преступлений. И позже легла в основу куда более надежной дактилоскопии.

В 1877 году британский судья в Индии Уильям Гершель выдвинул гипотезу об уникальности папиллярного рисунка кожи человека. Фрэнсис Гальтон, двоюродный брат Чарльза Дарвина, разработал метод классификации отпечатков пальцев. Уже в 1902 году технологию идентификации человека по отпечаткам применили при расследовании уголовных преступлений.

Впрочем, даже в Древней Месопотамии люди использовали отпечатки ладоней на глиняных табличках для идентификации.

Технология, позволяющая нам сегодня быстро разблокировать смартфон, берет свое начало в 1960-х, когда компьютеры научились сканировать отпечаток пальца. Параллельно развивалась технология идентификации по лицу, где первый крупный прорыв произошел в 1968 год: при идентификации лиц на 2000 фотографий компьютер смог правильно «опознать» больше тестовых образцов, чем человек.

Первый предложенный способ сбора данных с помощью технологий — оптический. Опечаток пальца — это совокупность бугорков и впадин, которые создают определенный рисунок, уникальный для каждого человека папиллярный узор. Поэтому его достаточно просто сфотографировать и сравнить с теми, что хранятся в базе.

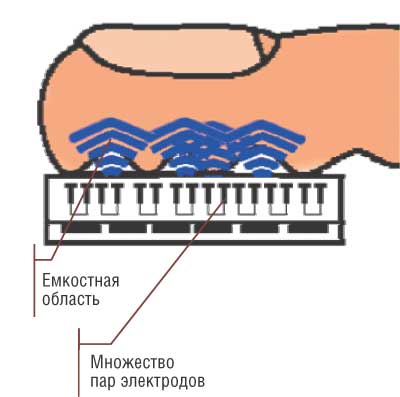

Позже был придуман ёмкостный метод сканирования: узор на пальце определяют микроконденсаторы. Метод основан на заряде и разряде конденсаторов в зависимости от расстояния до кожи в каждой отдельной точке поля — если конденсатор расположен под бугорком, он посылает один вид сигнала, а если под впадинкой, то другой.

Сигналы объединяются и сравниваются с зашифрованной информацией об отпечатке, которая хранится на устройстве.

Существуют и другие методы сбора данных: они основаны на работе радиочастотных сканеров, термосканеров, чувствительных к давлению сканеров, ультразвуковых сканеров и так далее. Каждый способ имеет свои достоинства и недостатки, но в мобильных устройствах массово распространены полупроводниковые емкостные сканеры, простые и надёжные.

Поиск надежного пароля

Цифровые биометрические базы данных используются в США с 1980-х годов, но только в 1990-х удалось начать внедрять биометрию в устройства, предназначенные для обычных пользователей. Сначала биометрия не привлекла большого интереса, поскольку оставалась дорогой, неудобной и непонятной для конечного потребителя. Первый встроенный в ноутбук сканер считывал отпечаток пальца около 1 минуты.

Постепенно стоимость внедрения биометрии снижалась, а требования к безопасности росли. Пользователи использовали одинаковые пароли для всего подряд и не меняли их годами. Производители техники смогли предложить им универсальное решение — тот же самый один пароль для всего, который не нужно менять и который невозможно выкрасть из компьютера пользователя, подобрать брутфорсом или подглядеть через плечо.

В 1994 году Джон Даугман разработал и запатентовал первые алгоритмы компьютерной идентификации по радужной оболочке глаза. Хотя алгоритмы и технологии с тех пор значительно улучшились, именно алгоритмы Даугмана по-прежнему являются основой для всех популярных вариаций этого метода. Сегодня сканирование радужной оболочки глаза, его сетчатки, а также анализ ДНК по надежности превосходят отпечаток пальца, но требуют более сложных и дорогостоящих технических решений.

К 2000-м годам стала развиваться и другая биометрическая технология — распознавание лица в реальном времени. Технология во многом похожа на анализ отпечатка пальца: характерные черты лица сравниваются с образцом, хранящимся в базе данных. На лице определяется расстояние между важными точками, а также собирается подробная информация о форме: например, учитывается контур ноздрей, глаз и даже текстуры кожи.

Уязвимость отпечатка

Как показали исследователи из Мичиганского государственного университета, первые массовые сканеры отпечатков можно обмануть с помощью обычного струйного принтера и специальной бумаги. Исследователи отсканировали рисунки кожи на нескольких пальцах и просто напечатали их в 2D токопроводящими чернилами на специальной бумаге, которую обычно применяют для печати электронных схем. Процесс очень быстрый. Это была не первая попытка найти уязвимость в биометрической защите, но ранее на создание качественного образца уходило не менее 30 минут.

Если вы придумали и запомнили сложный пароль, то у вас никто его не «утащит» из головы. А в случае биометрии достаточно найти качественный отпечаток вашего пальца. Эксперты показали, что можно снять отпечаток при помощи мармеладного мишки, если его приложить к поверхности смартфона. Также отпечаток можно воспроизвести по фотографии или с помощью приложения, имитирующего экран разблокировки.

Люди оставляют свои отпечатки повсюду, как если бы записывали свои пароли на всех встречающихся предметах и поверхностях. Но пароль хотя бы можно поменять, а если биометрический материал скомпрометирован, то вы не можете поменять себе глаз или палец.

Кроме того, базы данных всё время взламывают. Это в меньшей степени касается смартфонов, хранящих информацию в зашифрованном виде. Но много биометрической информации есть у государственных структур, и это не самые надежные хранители.

Будущее биометрической защиты

Пароль никто не должен знать никто кроме вас. В идеальном случае вы никому его не говорите, нигде не записываете, не оставляете никаких лазеек (ответ на «секретный вопрос» — кличка вашей собаки), чтобы исключить возможность простого взлома. Конечно, при должном желании взломать можно очень многое, но уже другими способами. Например, через уязвимость в древнем протоколе SS7 перехватывают SMS и обходят двухфакторную аутентификацию — в этом плане биометрия даже надежнее. Правда, вы должны быть весьма важной персоной, чтобы кто-то потратил достаточно денег и усилий на взлом вашего смартфона или ноутбука с использованием всех доступных методов.

Очевидная проблема биометрии — её публичность. Все знают, что у вас есть пальцы, глаза и лицо. Однако «открытые биометрические данные» — это лишь вершина айсберга. Ведутся эксперименты со всеми возможными характерными признаками, от мониторинга вашего сердечного пульса (такое решение уже тестирует MasterCard) до имплантации чипов под кожу, сканирования рисунка внутриглазных сосудов, формы мочек ушей и т.д.

В проект Abicus от Google планируется отслеживать уникальные черты человеческой речи, что позволит в будущем устанавливать подлинность вашей личности даже во время разговора по телефону.

Экспериментальные камеры видеонаблюдения отслеживают человека буквально по его походке — эту технологию трудно представить в качестве защиты смартфона, но она хорошо работает в единой экосистеме умного дома.

Компания TeleSign запустила идентификатор поведения, основанный на интернет-серфинге пользователя. Приложение записывает, как пользователь перемещает мышь, в каких местах экрана чаще всего кликает. В результате программа создаёт уникальный цифровой отпечаток поведения пользователя.

Вены в запястьях, ладонях и пальцах также могут использоваться как уникальные идентификаторы — более того, они могут дополнять существующие методы идентификации по отпечатку пальца. И это намного проще, чем использовать вместо пароля электроэнцефалограмму, которую снимают электроды на голове.

Вероятно, будущее биометрической защиты — в простоте. Совершенствование современных методов — самый простой способ обеспечить массовый приемлемый уровень защиты. Например, можно сканировать отпечаток с 3D-проекцией всех крошечных деталей, а также учитывать рисунок сосудов.

Технологии биометрической идентификации улучшаются так быстро, что трудно предсказать, как они будут выглядеть через несколько лет. Одно можно предположить довольно уверенно — останутся в прошлом пароли, которые тяжело было использовать, менять и запоминать.

Биометрическая идентификация — плохо или хорошо

Содержание

Содержание

Пока злоумышленники пытаются добыть конфиденциальную информацию, инженеры совершенствуют методы защиты персональных гаджетов.

Еще 20 лет назад идентификацию по сетчатке глаза, голосу или лицу, можно было встретить только в фантастических фильмах и на страницах научно-популярных романов.

Современный ноутбук или смартфон способен узнать хозяина по глазам, отпечаткам пальцев, лицу, обычному и графическому паролю. Рассмотрим в порядке убывания самые популярные методы биометрии:

Отпечаток

Датчики, «запоминающие» папиллярные узоры на пальцах, встречаются в ноутбуках, смартфонах, электронных замках, платежных терминалах — это самый популярный и простой метод биометрии. Он дешев в производстве и экономит время пользователя — идентификация происходит быстрее, чем при вводе пароля.

Основной недостаток: загрязнение считывающей поверхности, частые сбои, невозможность использования в перчатках.

Повышенное содержание влаги в кожных покровах, механическое повреждение, холод — эти и другие факторы, влияющие на целость рисунка папилляр, приводят к многочисленным ошибкам в работе датчиков.

Уровень безопасности: возможен взлом.

Жировой отпечаток пальцев легко скопировать с гладкой поверхности и нанести на латексную или силиконовую накладку, что не раз было продемонстрировано в фильмах про шпионов.

Правда это касается только оптического сканера, срабатывающего на прикосновение. Линейные тепловые, они же кремневые сканеры, обмануть гораздо сложнее — для активации необходимо провести настоящим пальцем.

Есть еще один тип сканеров, который только проходит тестирование, но уже получил сертификат безопасности от ФБР. Светоизлучающий датчик в виде пленки может считывать биометрические данные с сухой и влажной кожи, под прямыми солнечными лучами. Устройство от компании Sherlock, устойчиво к механическим повреждениям и легче других сканеров на 95%.

Распознавание лица

Технология Face ID пришла на смену идентификатору отпечатка пальцев, как надежный способ защиты гаджета от взлома. Сканер «запоминает» геометрию лица, положение лба, подбородка, глубину посадку глаз и другие параметры.

Основной недостаток: чувствительность к любым изменениям внешнего облика, зависимость от освещенности.

Головной убор, отбрасывающий тень, очки, борода, новая прическа и другие факторы может привести к ошибке идентификации.

Уровень безопасности: возможен взлом.

В бюджетных моделях смартфонов и ноутбуков устанавливаются недорогие датчики с функцией 2D-идентификации — такую систему можно обмануть даже с помощью качественной фотографии.

Face ID 3D — достаточно надежный метод, изготавливать объемную копию лица долго и дорого. Наличие головных уборов, усов не влияет на скорость и точность идентификации, но все 3D-сканеры лица чувствительны к яркому свету и могут выдавать ошибку идентификации в солнечный день.

Радужная оболочка глаза

Самая перспективная технология идентификации личности основана на измерении уникальных характеристик нитевидных мышц, удерживающих зрачок нашего глаза. Датчик измеряет ширину и глубину складок, изгибы мышц, фиксирует дрожание зрачка и моргание глаза. Собрав всю информацию и оцифровав ее, биометрический сканер с высоким уровнем точно определяет личность.

Уровень безопасности: практически невозможно взломать.

Изготовление подобных датчиков обходится дешевле, чем сканеров сетчатки глаза, они миниатюрны и просты в использовании. Срабатывает датчик на расстоянии 30 см со скоростью 1 секунды.

Сканер сетчатки глаза

В фантастическом кино 20-го века сканер сетчатки изображался, как большой механический глаз, просвечивающий лицо героя киноленты зелеными или красными лучами. В реальности луч лазера невидимый.

Основной минус: для успешной идентификации необходимо замереть и сфокусировать взгляд на несколько секунд.

Уровень безопасности: максимальный.

Размещать подобный сканер в мобильном устройстве не имеет смысла. Он дорог в производстве, у него медленная скорость срабатывания. Сканер можно приобрести отдельно в качестве периферийного устройства и подключить через USB к своему ноутбуку.

Рисунок вен или FingoPay

Более сложный вариант идентификации отпечатков пальцев. Высокоскоростная камера фиксирует изображение рисунка вен, «подсвеченных» лазерными лучами — свет проходит сквозь кожу и поглощается венозной кровью. Технология впервые была опробована в лондонских пабах и применяется сейчас японскими банкирами. Теоретически существует 3,5 миллиарда уникальных венозных узоров. Учитывая, что людей на планете более 7 миллиардов, есть шанс выпить в баре за чужой счет.

Основной недостаток: изменения рисунка с возрастом и при различных заболеваниях.

Геометрия ладоней

Метод, пришедший к нам из начала 20-го века, когда при аресте подозреваемого измеряли и записывали все антропометрические данные — длину, ширину и высоту ног, рук, головы, грудной клетки и т.д. Современная дактилоскопия осуществляется с помощью сканера размером с планшет. Используется в государственных учреждениях. Не пользуется популярностью из-за низкой надежности измерений и высокой вероятности совпадений.

Идентификация по голосу

Технология, основанная на сравнении амплитуды колебания звуковых волн. Потеряла свою актуальность в связи с распространением переносимых звукозаписывающих устройств. Иногда используется, как один из элементов многофакторной идентификации в сочетании с анализом мимики лица.

Можно ли взломать систему биометрии

Ответ на этот вопрос зависит от качества сканера. Эксперименты блогеров показали — сканеры отпечатков пальцев можно обмануть с помощью латексной перчатки, желатина, листка бумаги с оттиском.

Достаточно проявить жировой отпечаток с любой поверхности с помощью цианакрилата и «скопировать» его на скотч.

Иногда сами разработчики делают устройство с качественным сканером небезопасным. Например, датчик отпечатков пальцев на Nokia 10 можно было «взломать» упаковкой жвачки.

Примитивные 2D-сканеры лица можно обмануть с помощью цветной фотографии:

или маски за 200 долларов:

Веру в безупречность Face ID подорвал недавний скандал, связанный с распространением дипфейков — поддельных изображений знаменитостей. Датчик, считывающий изображение с экрана, принимал цифровую голову за хозяина устройства.

Как сбросить отпечатки пальцев или Face ID

Если устройство не распознает хозяина после бурной вечеринки, придется с ним поговорить по душам. Большинство смартфонов при первом включении предлагают установить цифровой или графический пароль и только потом сделать первый «слепок» своего лица или 5 отпечатков пальцев.

Для доступа к настройкам телефона необходимо ввести этот пароль и сбросить все настройки идентификации.

Забыл пароль

После 10 неправильных вводов пароля, смартфон услужливо предлагает сбросить все настройки и стереть данные. Если есть бэкап, вы сможете вернуть телефон к заводским настройкам, восстановить данные и дальше пользоваться устройством.

Еще один способ

Владельцы заблокированных телефонов могут получить доступ к своим гаджетам через личный кабинет пользователя Apple и Xiaomi. Понадобиться указать серийный номер телефона — IMEI адрес, дополнительно может потребоваться фотография коробки и чека из магазина.

Метод перебора

Если вышеуказанные способы по каким-то причинам не подошли, можно получить доступ к инженерному меню через функцию Device Firmware Update во время процедуры установки новой прошивки. В инженерном режиме нет лимита на количество попыток ввода пароля, методом перебора есть шанс случайно «натыкать» подходящую комбинацию.

Отвлеките Siri

Siri и другие голосовые помощники довольно легкомысленны, если отвлечь их вопросом, можно разблокировать телефон в обход защиты.

Спросите у Siri: «Который сейчас час», как только откроется встроенный браузер с указанием текущего времени, нажмите кнопку «Главное меню» – автоматически откроется рабочий стол со всеми иконками. Функцию показа браузера можно заблокировать через меню устройства.

Если функция заблокирована, на вопрос: «Который час», Siri в 12-м iPhone отвечает всплывающим сообщением:

Для получения доступа к меню необходимо нажать на push-уведомление, свайпнуть вниз, нажать плюсик для добавления в список город с другим часовым поясом, выбрать добавленный город, зажать кнопку «Удалить», свайпнуть вверх.

Что дает биометрическая идентификация

Из-за развития мощности вычислительных устройств пароль уже не так надежен, как прежде. Элементарным методом перебора можно взломать пароль любой сложностью за несколько часов или дней.

Биометрическая идентификация — быстрый и легкий способ получить доступ к своему устройству, без необходимости запоминать сложные пароли. Из-за программных ошибок (багов) в некоторых устройствах можно обойти биометрическую защиту, но такие уязвимости после обнаружения быстро устраняются с помощью обновлений прошивки.

Безопасно ли хранить свои биометрические данные — вопрос дискуссионный. Телефон или ноутбук не хранит фотографии лиц, глаз, отпечатков, он создает цифровой слепок и переводит его в нули и единицы. Для идентификации используются только цифры и ничего более.

Сканеры, использующиеся в мобильных гаджетах, надежно охраняют конфиденциальные данные от мелких воришек и взломщиков-любителей. Профессионала же не остановит не один замок.

Дактилоскопия и безопасность

Источник: Все о вашей безопасности, № 4, 2002 год

Идентификация человека по отпечаткам пальцев — одно из практических применений биометрических технологий. Понятие биометрии появилось в конце XIX века и подразумевает раздел науки, занимающейся количественными биологическими экспериментами с привлечением методов математической статистики. В 1864г доктор Нейман Гроу опубликовал первые работы с предложением идентификации личности по отпечаткам пальцев, а в конце прошлого века ФБР предприняло первые шаги в этом направлении. В 1905 г в Лондонском суде был создан юридический прецедент, когда подсудимый был приговорен к смертной казни на основании идентификации отпечатков его пальцев. С тех пор биометрия шагнула очень далеко: от отпечатков пальцев к базам данных ДНК.

В конце ХХ века интерес к биометрии получил новый стимул, в связи с использованием так называемых биометрических систем безопасности, суть которых состоит в использовании электронных систем распознавания личности по уникальным биологическим признакам и в определении, таким образом, прав доступа этой личности к той или иной системе. Биометрия в основном занимается двумя вопросами: получение данных и их верификация (идентификация личности) — сравнение только что полученных данных с данными, полученными ранее и хранящимися в памяти. Идентификация человека по отпечаткам пальцев на сегодняшний день — самая распространенная из биотехнологий. Сканерами отпечатков пальцев оборудуют компьютеры, в том числе ноутбуки, сотовые телефоны, даже компьютерные «мыши». И, уж конечно, в последние годы появилось множество устройств доступа, использующих в качестве ключа рисунок на пальце.

Если попытаться проанализировать периодику по рассматриваемой теме, то создается впечатление, что биометрические технологии — панацея от всех бед, связанных с забыванием паролей, кражей ключей (пусть даже электронных, в виде пластиковой карточки), подсматриванием ПИН-кодов и так далее. Названия рекламных статей наподобие «Ключ, который всегда с тобой» и усиление терроризма в мировом масштабе только «подливают масла в огонь». Не будем указывать на конкретные статьи — реклама на то и есть, чтобы убедить пользователя в том, что это ему «ну просто необходимо». Давайте попробуем во всем разобраться.

Микропроцессор в роли криминалиста

Дактилоскопия, как наука — вещь непревзойденная при идентификации личности. Именно дактилоскопия доказала, что людей с одинаковыми отпечатками пальцев в природе не существует. А дальше за дело взялись инженеры. Если что-то может делать человек, то почему бы не научить этому компьютер? Ведь умеют же программы читать текст, создавать мультфильмы — да мало ли что еще! И появились устройства, которых научили распознавать отпечатки пальцев.

Простейшая система

Основа любой биометрической системы контроля доступа — сенсор, который «снимает» некие физические характеристики человека. Выходной сигнал сенсора переводится в цифровую форму, производится извлечение только полезной информации с помощью математических алгоритмов (цифровой процессор сигналов) и сохранение полученной информации в памяти. Управляющий микроконтроллер обеспечивает необходимую последовательность действий системы, управление потоками данных и взаимодействием с внешним миром (например, открывает дверь при положительной идентификации).

Черно-белый рисунок отпечатка пальца при 256 градациях серого занимает примерно 80 килобайт памяти. Современные алгоритмы преобразуют такую картинку в шаблон объемом около 256 байт, что позволяет хранить в реальных системах сотни и тысячи таких шаблонов.

При идентификации человека производится повторное снятие отпечатка, преобразование его в шаблон с использованием тех же алгоритмов, что и при занесении шаблона в память и сравнение двух полученных шаблонов между собой для принятия решения об их идентичности.

Главное, что надо иметь в виду — это то, что шаблон, получаемый с одного и того же пальца несколько раз подряд, каждый раз будет разным! Таким образом, простое сравнение двух 256-байтовых массивов для определения их идентичности никогда не даст желаемого результата — такая система никогда не впустит вас в помещение. Понять, почему так происходит, поможет краткое рассмотрение алгоритмов идентификации.

Алгоритмы идентификации

Никто никогда не задумывался, почему человек узнает своего знакомого в любой одежде, в очках или без них, глядя спереди, справа или слева? Почему отличит кошку любого цвета и размера от любой собаки? И не ломайте голову — на сегодня с точки зрения точных наук это остается загадкой. А если так, то и реализация устройств биометрической идентификации, работающих не хуже человеческого мозга, невозможна. Да что там говорить — даже компьютерные системы распознавания текста работают не на все 100%, при том что задача намного проще. Но современный математический аппарат и микроэлектроника позволяют хоть как-то реализовать распознавание образов.

В системах, работающих с отпечатками пальцев, используются два основных метода: корреляционный и метод миниатюр. Первый из них является достаточно универсальным, и может использоваться практически во всех биометрических технологиях. Второй является основным методом именно в дактилоскопии, поэтому на нем мы и остановимся поподробнее.

Итак, как производится идентификация по методу миниатюр. Сначала объясним, что такое миниатюры. Папилярные линии могут обрываться, сливаться, образовывать дуги и завитки. Именно такие характерные точки называют миниатюрами.

Со сканера мы получаем монохромный рисунок папилярных линий пальца. Для повышения достоверности идентификации следующим шагом, как правило, является предварительная обработка рисунка, способствующая повышению его четкости и контрастности. Затем в рисунке определяются миниатюры. Полученные таким образом данные — описание типа и взаимного положения характерных точек рисунка — и составляют шаблон, который сохраняется в памяти для последующего сравнения.

Сравнение сохраненного в памяти и вновь полученного шаблона осложняется тем, что невозможно дважды одинаково приложить палец к сканеру. При этом происходит не только сдвиг и поворот рисунков, но и деформация, потеря части миниатюр. Добавьте к этому такие проблемы, как порезы и ожоги — и вы поймете, что все это сильно усложняет задачу математиков, разрабатывающих алгоритмы идентификации.

Реализация

Не будем приводить примеры законченных систем контроля доступа — их достаточно в рекламных материалах по безопасности. Отметим только, что при всем разнообразии конструкций и дизайна, «начинка», в основном, похожа. Дело в том, что большинство производителей конечных продуктов используют готовые решения, производимые всего несколькими фирмами в мире, много лет и сил вложившими в разработку этой технологии. Пример такого решения производства компании ST Microelectronics — одного из лидеров в области производства сенсоров и процессоров для обработки отпечатков пальцев.

Такой комплект оснащается микроконтроллером для реализации общей логики работы устройства, клавиатурой, дисплеем — и конечный продукт готов. С учетом того, что стоимость комплекта на сегодня уже не более 100 долларов, следует в ближайшем времени ожидать снижения цен на системы идентификации по отпечаткам пальцев.

Ситуация на рынке

Наибольший прогресс в этой области достигнут в США, чуть позади — Азия. Разработчики Тайваня занимаются этим наиболее плотно, хотя они постоянно преодолевают трудности с обеспечением финансирования разработок в этой рискованной, с точки зрения изученности спроса, области.

В ближайшие 2. 3 года прогнозируется примерно 40% ежегодный прирост в этой сфере. Желание окупить вложения в разработки, оборачивающееся мощной рекламой, заставляют людей платить огромные деньги. Естественно, рост сбыта однозначно приведет к падению цен, и классическая цепная реакция обеспечит возможность купить считыватель отпечатков пальцев любому желающему.

Россия, как всегда, несколько отстает в этом от Запада, но уже давно многие компании предлагают биометрические считыватели для комплектования систем безопасности при повышенных требованиях к секретности и защищенности от вторжения.

Не всё так просто

А теперь обратимся к отрицательным моментам. Начнем с того, что время, требуемое для сканирования и сравнения одного отпечатка в современных автономных системах идентификации по пальцам, составляет от 0,1 до 1 секунды. Мощные системы для авторизации в компьютерных сетях, где выделенный сервер на базе процессора Pentium с тактовой частотой 1,5 ГГц обрабатывает в секунду 4000 отпечатков, в расчет не берем. Это означает, что при установке чисто дактилоскопической системы на проходной, через которую проходит более тысячи человек, каждый будет ждать принятия решения о допуске более минуты.

Проблема скорости реакции системы решается на сегодняшний день следующим способом: идентификацию, то есть сравнение полученного шаблона со всей базой данных ранее запомненных эталонных шаблонов, заменяется верификацией, то есть сравнение вновь полученного при сканировании отпечатка с единственным образцом. Этот единственный образец выбирается из базы данных за счет того, что пользователь предварительно идентифицирует себя вводом кода с клавиатуры, предъявлением proximity карты или иным аналогичным способом. Один из оригинальных способов сокращения аппаратных затрат и сокращения времени идентификации состоит в том, что образцовый шаблон хранится не в памяти системы, а в идентификаторе, который предъявляет пользователь, то есть в карте или брелке. Система в этом случае сканирует палец, извлекая из отпечатка текущий шаблон, а образцовый шаблон считывает из идентификатора и сравнивает их для принятия решения. Из серийно производимых идентификаторов для этих целей на сегодняшний день подходят только карты Mifare ® (Philips Semicondactors) и ключи типа Touch memory фирмы Dallas.

Но проблема скорости идентификации временная — постоянный рост производительности микроконтроллеров решит эту проблему очень скоро. Есть более печальные обстоятельства, для рассмотрения которых сначала предлагаю ознакомиться с материалом, приведенным на врезке «История из жизни».

FAR и FRR

Поскольку дактилоскопические системы заведомо не дают гарантии правильной идентификации, для их характеристики специалисты ввели два очень важных параметра: уровень ложного допуска (False Acceptance Rate) и уровень ложного отказа (False Rejection Rate). Первый определяет вероятность допуска к защищаемому объекту постороннего, когда система принимает его за «своего». Второй параметр, напротив, определяет вероятность того, что человек, отпечаток которого имеется в базе данных, не будет допущен (с первого раза — со второго или третьего он, может быть, и пройдет).

Будучи и так не слишком высокими, эти два параметра еще к тому же сильно связаны между собой, так что разработчику системы приходится балансировать между двух крайностей, выбирая внешне наиболее привлекательный вариант. Типичные значения первой ошибки — от 0,1% до 0,001%, второй ошибки — от 1% до 0,01%. Хотя некоторые компании и заявляют уровень обоих ошибок не хуже 0,0001%, эти данные некорректны, поскольку не существует даже единой объективной методики измерения ошибок.

Еще один печальный факт. Люди все разные, и не только потому, что имеют разные отпечатки, но и потому, что одни их имеют, а другие — нет! И если вход на фирму защищен дактилоскопическим считывателем, а у вас с отпечатками между плохо и очень плохо, то как вы попадете на работу? Такая статистика есть (в разных источниках данные немного отличаются): около 5. 8% людей имеют «плохие» с точки зрения распознавания отпечатки, а от 2 до 3% — не имеют их вообще.

По поводу ошибок и качества отпечатков. Автор данной статьи тестировал одну из систем. Занес отпечатки восьми пальцев (по 4 на каждой руке — мизинцы имеют маленькую площадь и малопригодны для использования). Проверил — все более или менее работает. На следующий день из восьми «годился» только один палец. Тонкими настройками и статистической обработкой снятых шаблонов удалось несколько улучшить ситуацию, но не до конца.

От подделки ничего не защитить

И, наконец, самое грустное. Все заявления о том, что подделать или украсть биометрические признаки человека невозможно — это попытка выдать желаемое за действительное. Нельзя прочитать или подделать внутренний мир человека, его мысли. Все внешние проявления копируются, и артисты — пародисты — лучшее тому подтверждение (они копируют так называемые динамические признаки — голос, походку, мимику). Статические признаки — форму лица, ладонь руки, отпечаток пальца также копируются, да еще, к сожалению, и простейшими подручными средствами. Помнится, в фильме «6-й день» главный герой в лице Шварцнегера, проникший в суперсекретную лабораторию клонирования, вместо того, чтобы просто всех перестрелять, как в стандартном боевике, носил в кармане отрубленный палец злодейки, который и прикладывал в нужные моменты к «считывателям» отпечатков пальцев в местах «контролируемого прохода».

Несколько месяцев назад стал широко известным, но не сильно афишируемым следующий прецедент. Японский криптограф Цутому Мацумото (Tsutomu Matsumoto) наглядно продемонстрировал, что с помощью подручного инвентаря и недорогих материалов можно обмануть практически любую из современных биометрических систем, идентифицирующих людей по отпечатку пальца. Подробнее об этом можно прочитать на вставке «Сплошной обман».

Резюме

К сожалению, все недостатки систем идентификации по отпечаткам пальцев в большей или меньшей степени присущи всем биометрическим системам. Мы не пытаемся «осквернить» биотехнологии и отговорить всех пользоваться чудесами прогресса. Биометрические устройства продолжат улучшаться, становясь более точными и надежными, а главное — более дешевыми. Цель статьи — аргументировано показать всем пользователям, что к каждому техническому решению надо подходить разумно и взвешенно, особенно если это связано с вложением денег и обеспечением безопасности предприятия. По крайней мере, последняя точка еще не поставлена, и биотехнологии, пройдя все трудности роста, займут свое место в повседневной жизни.

Врезка: «История из жизни»

Один мой приятель прислал результаты неформального тестирования ноутбука ASUS B1 со встроенным сенсором отпечатков пальцев. Последний представляет собой маленькое окошечко в правой части клавиатуры. Аутентификация по отпечатку по умолчанию выключена, включается из BIOS, после чего на первом же этапе запуска просит ввести имя пользователя и приложить палец к устройству. Вот сама история:

«. Брешью в надежности систем сканирования отпечатков пальцев, на мой взгляд, является ситуация, когда человек, скажем, порежет палец. Создатели ноутбука решили эту проблему своеобразно — допускается сканирование до трех отпечатков разных пальцев. Можно даже приложить палец ноги, на тот случай, если вы вдруг сильно обожжете пальцы всех рук. Так что ноутбук можно использовать даже в Японии, где, как известно нам из фильмов, просить прощения без приложения своего отрубленного пальца считается дурным тоном.

Кстати, увидев в меню пункт «Add user», я вполне логично решил, что на ноутбуке вполне допускается работа нескольких пользователей, и для каждого из них можно задать три отпечатка. Оказывается нет — у системы хватает памяти всего на три отпечатка пальца, так что альтернатива такая: либо вы задаете одному пользователю три отпечатка, либо трем пользователям — по одному. Причем администратором системы аутентификации может быть только один пользователь. Так что, получается, если он порежет палец — добавление новых пользователей и удаление старых станет невозможным.

На прилагаемом диске имеются две программы для работы со сканером отпечатков уже из-под Windows — одна призвана не пустить вас в систему, если вы не обладаете нужным отпечатком, а вторая позволяет защищать файлы своеобразным «паролем» из отпечатка пальца.

Итак, самое главное. Как работает сканер? Честно говоря, работает он весьма странно. Задав для себя три отпечатка, я тут же предложил всей редакции попробовать войти в систему. Но, какие бы люди какие пальцы в сканер не совали, толку не было никакого — система говорила, что, мол, не знает этого пальца. Обрадовавшись, я решил показать «класс», войдя в ноутбук с первого раза, и. не тут то было.

Система наотрез отказывалась признавать средний палец моей правой руки. И только раза с десятого (попав, наконец, в систему), я уяснил, что при пользовании сканером важно прикладывать палец если не идентично, то, по крайней мере, с такой же силой и под тем же углом, что и при сканировании. Лучше всех, кстати, опознавался указательный палец левой руки, порезанный мной еще в шесть лет и имеющий с тех пор небольшой шрам на подушечке — углядев порез, сканер радостно предлагал войти в систему. Я было думал, что он на порез так реагирует, однако ничего подобного — другой палец другого человека, но с похожим порезом, был с гордостью сканером отвергнут.

Порадовавшись такой разборчивости сканера, я засунул ноутбук в сумку и пошел в дружественное интернет-кафе «покрасоваться» своим ПК перед администраторами этого заведения. Гордо разложив ноутбук на столе, я небрежно предложил всем взломать защиту, и отвернулся. Через минуту раздался звук, сообщающий, что Windows заработал.

У первого же администратора подошел четвертый по счету палец. Второй администратор, подошедший за ним, еще даже палец не успел приложить, как ноутбук доверчиво назвал его мной и предложил заходить. Удивленный, я стер старые отпечатки и снова отсканировал те же самые пальцы. После этого войти не смог никто из присутствующих.

Таким образом, оценить надежность системы не представляется возможным. Слишком многое зависит от случая. Конечно, пока защита далека от совершенства, и до 100% ее надежность явно не дотягивает, тем не менее, это еще один достаточно серьезный барьер на пути любителя чужой почты. В сочетании со стандартной парольной защитой такой способ может дать неплохой эффект. И опять-таки, по сравнению с обычным паролем у системы идентификации по отпечатку есть два неоспоримых достоинства.

Первое — вам не нужно помнить многокилометровые пароли: ваш пароль вы всегда носите с собой. И второе — подсмотреть его невозможно (только воссоздать отпечаток с тех же клавиш — прим. ред.). Вернее, подсмотреть-то как раз возможно, сканируемый отпечаток крупным планом отображается на экране, только толку от этого подглядывания. Помнится, не так давно мой коллега писал о войне с женой, с завидным постоянством подбирающей пароли ко все новым возводимым им системам защиты. Так вот, от такой жены эта система вполне спасет.»

Врезка: «Сплошной обман»

Профессор Мацумото и группа его студентов в Университете Иокогамы — не профессионалы в области тестирования биометрических систем, они занимаются математическими аспектами защиты информации. Однако из чисто любительского энтузиазма исследователей хватило, чтобы создать две очень эффективные технологии для изготовления фальшивых дактилоскопических отпечатков.

В первом (тривиальном) методе японцы делали непосредственный слепок с пальца «жертвы», для чего использовался пищевой желатин и формовочный пластик, применяемый авиа- и судомоделистами. Желатиновую полоску-отпечаток можно незаметно прилепить к собственному пальцу и обмануть компьютерную систему доступа даже в присутствии охранника. Эта нехитрая технология сработала в 80 процентах случаев при тестировании более десятка коммерческих приборов биометрической защиты.

Но еще более эффективен оказался второй («высокотехнологичный») метод, разработанный воодушевившейся от первого успеха группой Мацумото. Здесь уже не требуется палец «жертвы», а обрабатывается один из оставленных им отпечатков (согласно исследованиям экспертов, человек ежедневно оставляет на различных предметах в среднем около 25 отчетливых «пальцев»). Сняв отпечаток пальца со стекла, исследователи улучшили его качество с помощью циан-акрилатного адгезива (паров супер-клея) и сфотографировали результат цифровой камерой. Затем контрастность снимка была оптимизирована с помощью графического редактора, после чего картинку распечатали на прозрачной пленке. Для изготовления же объемного отпечатка Мацумото воспользовался методом фотолитографии: в магазине для радиолюбителей студенты купили светочувствительную печатную плату-заготовку, спроецировали на нее «палец» с пленки и вытравили отпечаток на меди. Эта плата стала формой для желатинового «фальшивого пальца», который оказался настолько хорош, что обманывал практически все из опробованных биометрических систем, как с оптическими, так и емкостными сенсорами.

После некоторой тренировки желатиновый слепок позволил исследователям-любителям обманывать и более продвинутые системы, оборудованные «детекторами живого пальца», реагирующими на влажность или электрическое сопротивление. Нет сомнения, что профессионалам в этой области удается проделывать гораздо более впечатляющие трюки. Таким образом, пользуясь комментарием известного крипто-гуру Брюса Шнайера, полученных результатов вполне достаточно для полной компрометации подобных систем и для того, чтобы многочисленным компаниям дактилоскопической биометрии пришлось завершить свою деятельность.

Самое же неприятное, что настоящим специалистам в области биометрии все эти факты известны давным-давно. Публикация результатов группы Мацумото позволила привлечь внимание к исследованию голландцев Тона ван дер Путте и Йероэна Койнинга (Ton van der Putte, Jeroen Keuning), уже давно разработавших собственную технологию, обманывающую 100 процентов имеющихся на рынке биометрических систем распознавания отпечатка пальца. Все попытки этих ученых достучаться до компаний, изготовляющих биометрическое оборудование, закончились ничем, а полученные специалистами результаты просто замалчивались.