Исключение брандмауэра что это

Это странное слово Брандмауэр: что это, как настроить и чем опасно его отключение?

Знаете ли вы, какие порты открыты у вашего компьютера? Уверены, что никто не пытается «взломать» вашу сеть? Пропускает ли ваш брандмауэр запрещённые подключения? О том, как важно знать ответы на эти вопросы, расскажем в новом материале вместе с инженером по безопасности REG.RU Артёмом Мышенковым.

Брандмауэр, он же фаервол (firewall), он же межсетевой экран — это технологический барьер, который защищает сеть от несанкционированного или нежелательного доступа. Проще говоря, фаервол — охранник вашего компьютера, как и антивирус. И то и другое мы рекомендуем всегда держать включённым.

В чём же состоит риск отключения фаервола? Дело в том, что по умолчанию в вашем компьютере могут быть открытые порты, которые станут «входом» для злоумышленников.

Один из таких примеров — популярная служба Microsoft-DS (порт 445). С этим портом связаны крупные атаки наподобие WannaCry, а также другие уязвимости высокого уровня критичности. Чаще всего порт 445 просто открыт по умолчанию и необходимости в нём нет.

Примеры уязвимостей, связанных с портом 445. Справа отражена оценка уязвимости искусственным интеллектом Vulners AI, а также оценка по системе CVSS (Common Vulnerability Scoring System).

Как работает брандмауэр?

Сетевые экраны бывают двух основных видов: аппаратные и программные. Аппаратные разделяют разные подсети и фильтруют трафик между ними. Программные делают то же самое, но на уровне операционной системы.

Принцип действия сетевых экранов на разных ОС одинаковый: они работают на основе разрешающих и запрещающих правил. Разрешающие правила, как нетрудно догадаться, разрешают сетевые подключения для определённых портов, IP-адресов или программ. Такие подключения бывают исходящие и входящие.

Простой принцип настройки брандмауэра — разрешить только необходимые подключения и запретить все остальные. Посмотрим, как сделать это в операционных системах macOS, Windows и Linux.

Настройка firewall в macOS

Чтобы включить фаервол в macOS, нажмите на «яблоко» → «Системные настройки» → «Защита и безопасность». Выберите вкладку «Брандмауэр» и нажмите кнопку «Включить брандмауэр».

Защита и безопасность

После этого брандмауэр будет показывать предупреждение, когда какая-нибудь программа попытается открыть порт для доступа входящих соединений.

Если вы уверены, что приложению действительно необходим доступ к порту, то при нажатии кнопки «Разрешить» вы добавите программу в исключения брандмауэра, и для неё появится разрешающее правило. В противном случае нажмите «Отказать», чтобы создать запрещающее правило.

Настройка firewall в Windows

Самый популярный запрос в Google про Брандмауэр Windows — как его отключить. Это не наш метод! Возможно, интерфейс Брандмауэра Windows не самый дружелюбный, но мы попробуем с ним разобраться.

Если в системе установлены сторонние сетевые экраны, например Comodo Firewall или брандмауэр в составе антивируса Avast или Kaspersky, то встроенный Брандмауэр Windows работать не будет. Если же других сетевых экранов нет, то Брандмауэр должен быть обязательно включён.

Мы настроим Брандмауэр Windows в режиме повышенной безопасности.

Сначала нужно обязательно сделать бэкап политик (политика — набор правил для входящих и исходящих подключений): если что-то сломается, можно будет восстановить предыдущее состояние.

Делаем резервную копию, сохраняем политики.

Для входящих и исходящих подключений Брандмауэр Windows работает в одном из трёх режимов:

Предлагаем вам два варианта настройки на выбор: попроще и посложнее.

Попроще

Откройте «Свойства брандмауэра Windows». Во вкладках всех профилей выберите «Брандмауэр → Включить», «Входящие подключения → Блокировать все подключения».

Теперь будут заблокированы все входящие подключения независимо от правил.

Посложнее

Откройте «Свойства брандмауэра Windows». Во вкладках всех профилей выберите «Брандмауэр → Включить», «Входящие подключения → Блокировать (по умолчанию)».

При такой настройке будут блокироваться входящие подключения, для которых нет разрешающих правил.

Откройте вкладку «Правила для входящих подключений».

Оставьте только нужные разрешающие правила, либо удалите все. После этого брандмауэр будет запрашивать подтверждение, если какая-либо программа попытается открыть порт для входящих соединений.

Если вы уверены в приложении и знаете, что ему действительно необходим доступ к порту, то нажмите «Разрешить доступ», чтобы создать разрешающее правило. В противном случае нажмите «Отмена» — для приложения появится запрещающее правило.

Настройка firewall в Linux

Самое распространённое решение для Linux-систем — встроенный межсетевой экран Netfilter. Даже некоторые платные фаерволы под капотом используют именно его.

Настроить Netfilter можно с помощью утилит iptables или ufw.

Утилиту ufw настроить гораздо проще.

Заключение

Мы раскрыли базовые понятия, связанные с сетевыми экранами, но эта тема очень обширная. Если у вас появились вопросы — не стесняйтесь задавать в комментариях, мы обязательно ответим.

Добавление исключения в систему «Безопасность Windows»

Если вы уверены в безопасности файла, типе файла, папке или процессе, которые система Безопасность Windows определила в качестве вредоносных, вы можете остановить отправку предупреждений или блокирование программы системой Безопасность Windows, добавив файл в список исключений.

Внимание: Выполняйте это только для тех файлов, в безопасности которых вы уверены. Добавление исключения для небезопасной программы может подвергнуть ваши системы и данные дополнительному риску.

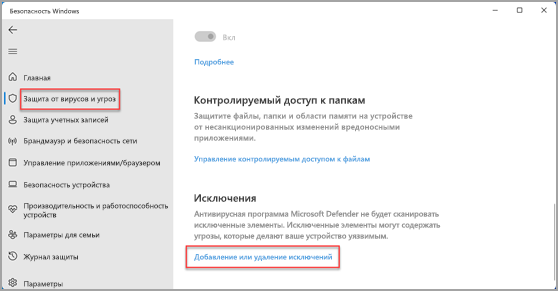

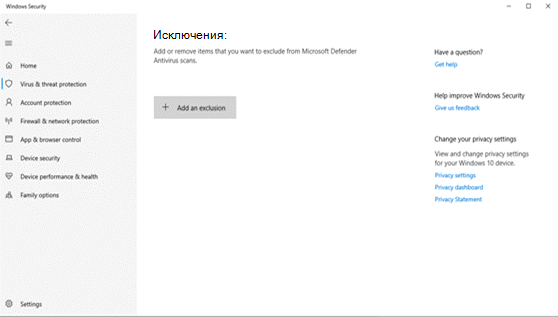

В разделе Параметры защиты от вирусов и угроз выберите Управление настройками, а затем в разделе Исключения нажмите Добавление или удаление исключений.

Нажмите Добавить исключение, а затем выберите файлы, папки, типы файлов или процесс. Исключение папки будет также применяться ко всем вложенным в нее папкам.

Выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows > Защита от вирусов и угроз.

В разделе Параметры защиты от вирусов и угроз выберите Управление настройками, а затем в разделе Исключения нажмите Добавление или удаление исключений.

Нажмите Добавить исключение, а затем выберите файлы, папки, типы файлов или процесс. Исключение папки будет также применяться ко всем вложенным в нее папкам.

Как добавить программу в исключения брандмауэра Windows 10

Сегодня поговорим о том, как добавить программу в исключения брандмауэра, и почему это бывает необходимо. Брандмауэр (в переводе, противопожарная стена) или firewall – это межсетевой экран, встроенный в Центр обеспечения безопасности Microsoft Windows по умолчанию. Его работа заключается в фильтрации трафика и блокировке вредоносных программ, которые могут попасть к вам на компьютер из интернета и локальной сети. Для вирусов такой экран не помеха.

Те программы, которые тесно взаимодействуют с интернетом, сами в автоматическом режиме добавляют себя в исключения брандмауэра. Но иногда для нормальной работы необходимо добавить программу в исключения в ручном режиме, иначе она будет заблокирована.

Обычно более продвинутые пользователи отключают встроенный в систему брандмауэр, но некоторые предпочитают его настраивать. Если вы сторонник работы брандмауэра, тогда вам наверняка придется столкнутся с его настройкой, а именно добавить то или иное приложение в исключения.

Обычно такие настройки требуются для почтовых мессенджеров, онлайн-игр, и получения обновлений программ через интернет или локальную сеть.

Как создать исключение в брандмауэре в Windows 10?

Как внести приложение в исключения брандмауэра в Windows 10

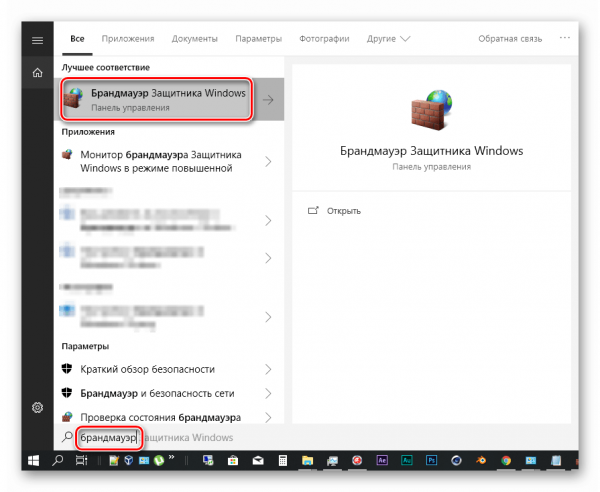

Для того, чтобы разрешить приложению работать через интернет или локальную сеть, его необходимо внести в исключения. Для этого открываем «Поиск» на панели задач. Или, если у вас такой иконки, то жмем на клавиатуре одновременно клавиши «Win» и «S».

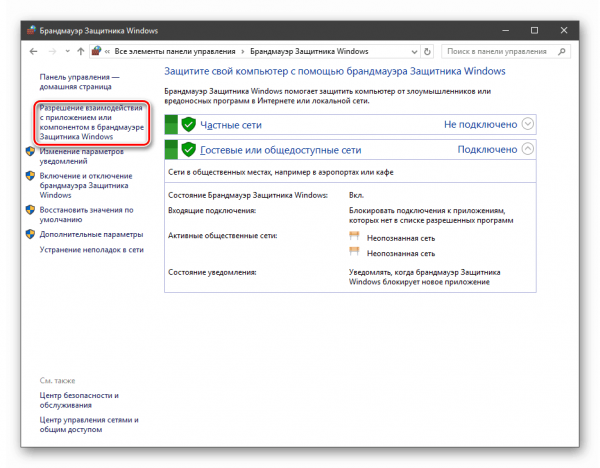

В поле поиска вводим слово «брандмауэр» (без кавычек). В открывшемся списке находим строку «Брандмауэр Защитник Windows» и кликаем по ней.

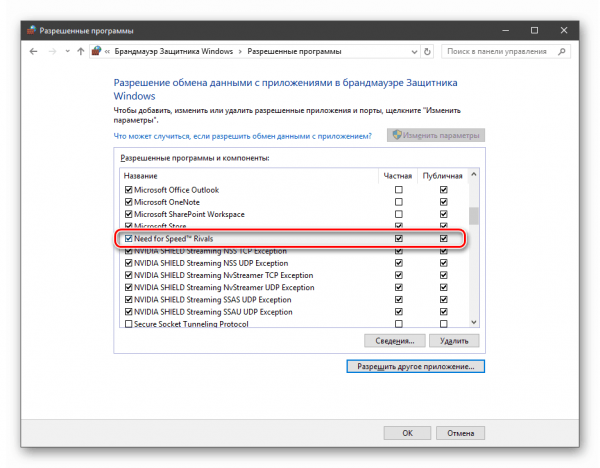

В новом окне переходим слева в раздел «Разрешение взаимодействия с приложением или компонентом в брандмауэре Защитника Windows».

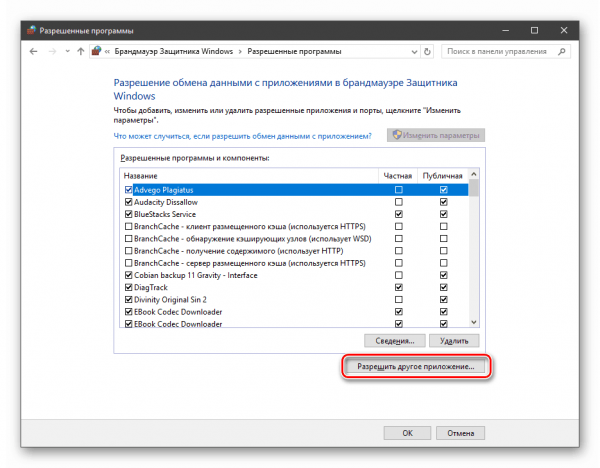

В следующем окне жмем кнопку «Изменить параметры».

После этого жмем внизу кнопку «Разрешить другое приложение».

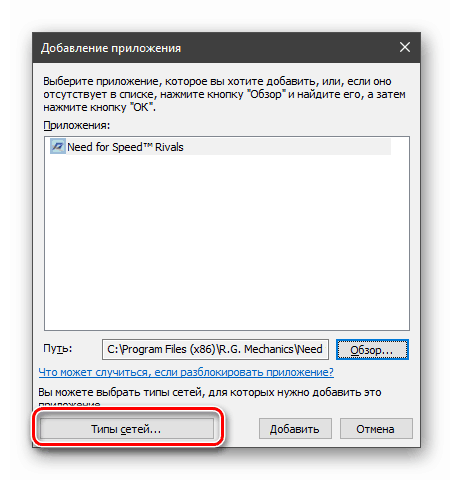

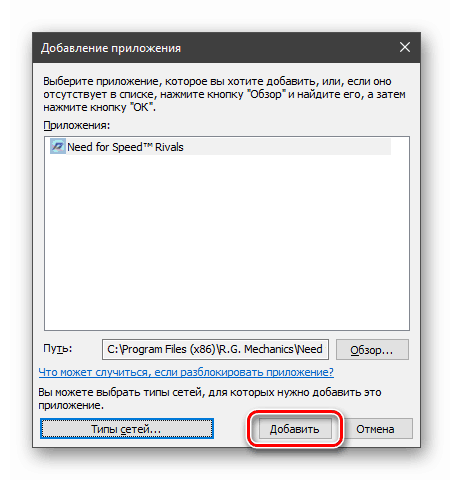

В появившемся маленьком окошке Жмем кнопку «Обзор».

Находим папку своей программы, открываем её, и ищем в ней файл с расширением .ехе.

Выделяем его и жмем кнопку «Открыть».

С таким расширением в папке может быть и файл для удаления программы (uninstall.exe). Его выбирать не надо. Нам нужен только файл для установки программы.

Теперь выберем тип сетей в которых программе будет разрешено работать. Для этого в окошке «Добавление приложения» жмем внизу кнопку «Типы сетей».

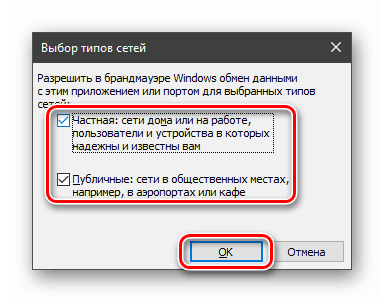

По умолчанию разрешен доступ к интернету (публичные сети), но если ваш компьютер подключен к маршрутизатору, то лучше добавить доступ и к частной сети. Жмем «ОК».

Жмем кнопку «Добавить».

Теперь наша программа появилась в списке исключений, и при необходимости мы можем её отключить или изменить при помощи флажков «тип сетей» для неё.

Видео: как добавить программу в исключения брандмауэра

Каждое исключение снижает безопасность вашего компьютера. Если вы не знаете и не понимаете, какие данные программа будет передавать и получать, то лучше не давать её такие права, т.е. не включать её в исключения.

Как добавить программу в исключения в «Брандмауэр» Windows 10

«Брандмауэр» — важный защитный компонент «Виндовс». Он уберегает ваш компьютер от заражения вирусами. Но порой сетевой экран может по ошибке блокировать безопасные программы. Что в таком случае делать?

Что такое «Брандмауэр» Windows 10 и зачем туда добавлять исключения

«Брандмауэр» или по-другому сетевой экран — часть антивируса. Этот компонент не даёт вирусам проникать в компьютер. Он постоянно сканирует соединение и пакеты, которые попадают на ПК с интернета. Ведь антивирус может обезвредить угрозу, которая уже попала на ПК. Заблокировать её при передаче данных он не может — за это отвечает «Брандмауэр».

Встроенный сетевой экран «Виндовс» 10 — компонент стандартного антивируса системы «Защитник» (Windows Defender). У любого другого стороннего антивируса есть свой «Брандмауэр».

Иногда «Брандмауэр» может работать не на пользу: он может блокировать работу программы, которой нужен доступ к интернету, принимая её за угрозу. Если вы уверены в этой программе и хотите всё же начать ей пользоваться, вам нужно добавить её в исключения «Брандмауэра», чтобы тот её оставил в покое.

Как добавить утилиту в перечень исключений «Брандмауэра» Windows 10 — классический способ

Чтобы разрешить программе действовать в обход «Брандмауэра», сделайте следующее:

Воспользуйтесь панелью «Поиск», чтобы найти «Брандмауэр»

Откройте раздел для разрешений

Нажмите на кнопку «Разрешить» под таблицей

Щёлкните по «Обзор» в новом окне

Кликните по «Типы сетей»

Выделите частную и публичную сети

Подтвердите добавление программы в список

Отметьте программу в перечне

Как вернуть программу из исключений

Чтобы убрать приложение из перечня исключений сетевого экрана, достаточно снять все галочки с пункта в окне «Разрешение взаимодействия» и сохраниться. Можно полностью убрать утилиту из списка. Для этого выделите её и щёлкните по кнопке «Удалить» под перечнем.

Не все пункты (программы) в исключениях можно убрать. Некоторые компоненты будут некликабельными — обычно это предустановленные программы и элементы ОС.

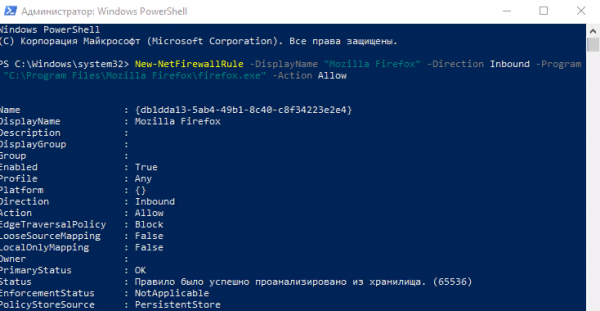

Добавить приложение в список исключений сетевого экрана «Виндовс» 10 с помощью PowerShell

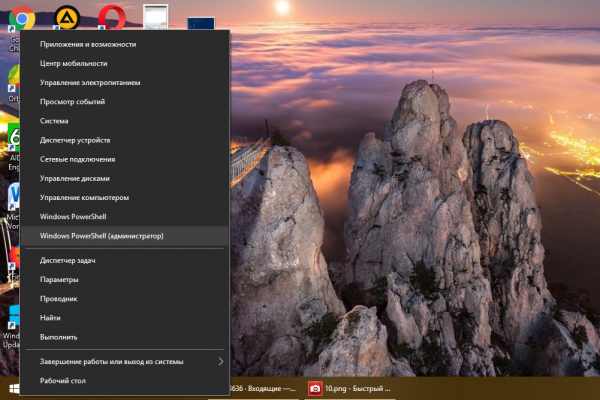

Этот способ подходит для более продвинутых пользователей ПК, так как он предполагает работу в командной консоли. Можно использовать «Командную строку», если у вас «Виндовс» 7 и ниже. Мы же будем использовать PowerShell для «десятки»:

В контекстном меню «Пуска» выберите «Windows PowerShell (администратор)»

Введите команду и кликните по Enter на клавиатуре

Если ваша игра или любая другая программа была заблокирована по ошибке «Брандмауэром», включите для неё исключение в настройках сетевого экрана. Если в списке программ нужного приложения не будет, добавьте его вручную. Управлять исключениями «Брандмауэра» можно и через «Командную строку» или PowerShell (командная консоль для «Виндовс» 10).

Список исключений

Относится к:

При реализации модели безопасности изоляции серверов и доменов в организации могут быть проблемы. Ключевые серверы инфраструктуры, такие как DNS-серверы и серверы DHCP, как правило, должны быть доступны всем устройствам внутренней сети, но при этом защищены от сетевых атак. Однако, если они должны оставаться доступными для всех устройств в сети, а не только для изолированных членов домена, то эти серверы не могут требовать IPsec для входящий доступ, и они не могут использовать режим транспорта IPsec для исходящие трафик.

Помимо упомянутых ранее серверов инфраструктуры в сети могут быть и другие серверы, на которых доверенные устройства не могут использовать IPsec для доступа, которые будут добавлены в список исключений.

Как правило, для добавления устройства в список исключений рассматриваются следующие условия:

Если устройство должно иметь доступ к доверенным устройствам, но оно не имеет совместимой реализации IPsec.

Если устройство должно предоставлять услуги как доверенным, так и ненаверенным устройствам, но не соответствует критериям членства в пограничной зоне.

Если к устройству должны быть доступны доверенные устройства из разных изолированных доменов, которые не имеют отношения доверия Active Directory, установленные друг с другом.

Если устройство является контроллером домена, запускаемой версией Windows раньше Windows Server 2008, или если любой из его клиентов работает с Windows версии Windows Vista.

Если устройство должно поддерживать надежные и ненарушимые устройства, но не может использовать IPsec для защиты связи с доверенными устройствами.

Для крупных организаций список исключений может быть очень большим, если все исключения будут реализованы одним правилом безопасности подключения для всего домена или для всех доверенных лесов. Если вы можете потребовать, чтобы все устройства в изолированном домене запускались по крайней мере Windows Vista или Windows Server 2008, можно значительно сократить размер этого списка. Большой список исключений имеет несколько нежелательных эффектов на каждом устройстве, которое получает GPO, включая следующие:

Снижает общую эффективность изоляции.

Создает большую нагрузку на управление (из-за частых обновлений).

Увеличивает размер политики IPsec, что означает, что она потребляет больше ресурсов памяти и ЦП, замедляет пропускную способность сети и увеличивает время, необходимое для загрузки и применения GPO, содержащего политику IPsec.

Чтобы количество исключений было как можно меньше, у вас есть несколько вариантов:

Внимательно рассмотрите требования к связи для каждой зоны изоляции, особенно только для серверов. Они могут не требоваться для связи с каждым исключением в политике уровня домена для клиентов.

Консолидировать функции сервера. Если несколько освобожденных служб могут быть организованы по одному IP-адресу, количество исключений уменьшается.

Консолидировать освобожденные хосты в одной подсети. Если позволяет объем сетевого трафика, можно найти серверы на освобожденной подсети вместо использования исключений для каждого IP-адреса.

Как и при определении пограничной зоны, создайте формальный процесс утверждения хостов, добавляющихся в список исключений. Для модели обработки запросов на исключения см. раздел flowchart решения в разделе Зона границ.